Cloudflare якобы работает. Но Роскомнадзор на всякий случай советует переехать

Падение трафика на 30% назвали «техническими нюансами». С 10 июня объёмы российского трафика через сервисы Cloudflare упали в среднем на 30%. Об этом свидетельствуют данные платформы Cloudflare Radar, отслеживающей маршруты и объёмы интернет-трафика по странам. Информацию о снижении подтвердил и один из представителей федерального оператора связи, пишет «Коммерсантъ».

В Роскомнадзоре отрицают достоверность этих данных, однако не исключают возможность технических неполадок у зарубежных хостинг-провайдеров. Ведомство также подчеркнуло, что для обеспечения стабильной работы рекомендуется размещать информационные ресурсы на инфраструктуре российских хостинг-провайдеров.

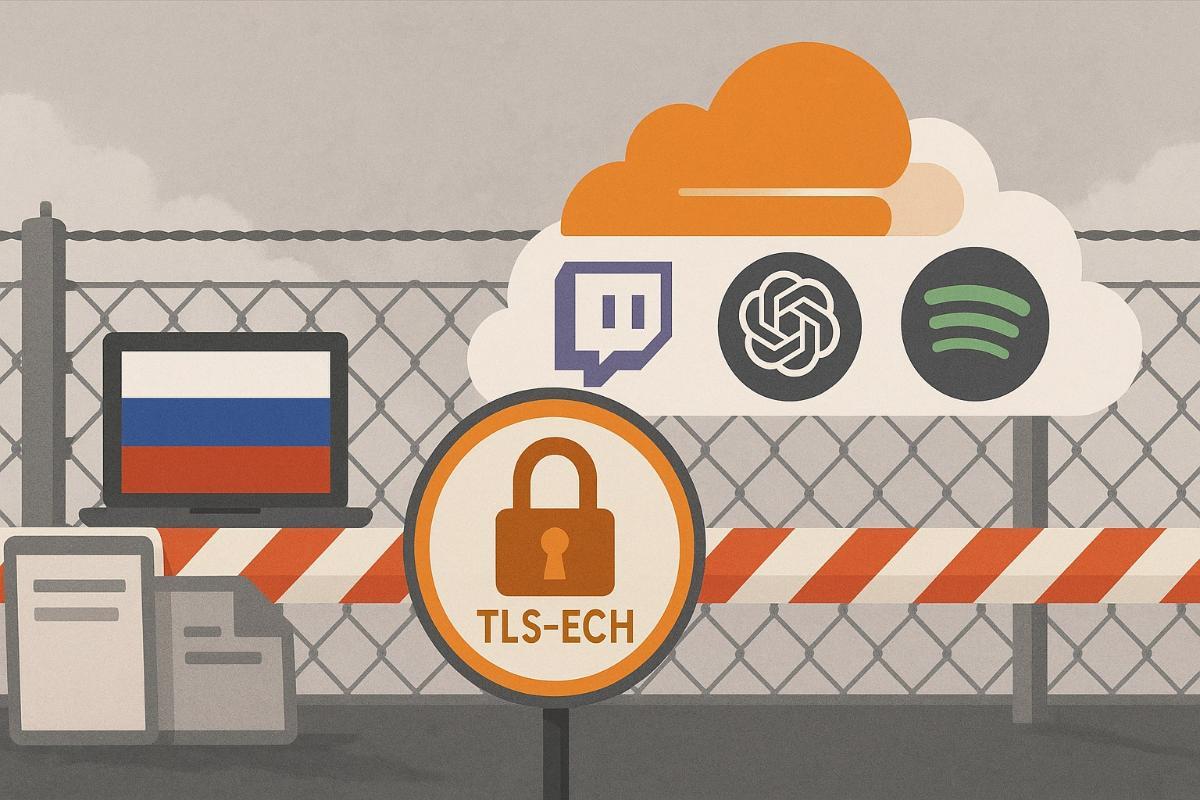

В октябре 2024 года Роскомнадзор начал блокировать технологию шифрования TLS Encrypted Client Hello (ECH), которая используется Cloudflare по умолчанию. Этот протокол шифрует метаданные подключения, включая доменные имена, что делает невозможным определение того, к какому ресурсу обращается пользователь. Ведомство рассматривает такую практику как попытку обойти действующие блокировки запрещённых сайтов. Ещё в 2024 году регулятор рекомендовал российским организациям воздержаться от использования инфраструктуры Cloudflare.

Некоторые представители отрасли полагают, что проблемы с доступом могут затронуть популярные зарубежные сервисы, использующие Cloudflare — такие как Twitch, Kick, Spotify, OpenAI, Amazon и Faceit. При этом ограничения могут касаться не только CDN и защиты от DDoS , но и таких компонентов, как DNS-over-HTTPS, API-интерфейсы и механизмы проверки сертификатов (OCSP). Это делает использование сервиса с территории России практически невозможным.

По оценкам специалистов, значительная часть малого и среднего бизнеса в России — до 45% сайтов — использует бесплатные сертификаты Let's Encrypt через Cloudflare. В то же время в России отсутствуют центры сертификации, признанные глобальными системами, и российские сертификаты могут считываться как недоверенные.

Нарушения в работе Cloudflare могут повлиять на уровень защиты от DDoS-атак. Некоторые российские провайдеры предлагают альтернативные решения, включающие CDN, фильтрацию трафика, защиту, интеграцию с CMS и другие функции. Однако эксперты отмечают, что полностью воспроизвести весь спектр возможностей Cloudflare отечественные решения пока не могут — среди прочего, им не хватает бесплатных тарифов, гибкой настройки WAF и глобальной сети точек присутствия.

Отмечается, что переход на альтернативные решения может потребовать использования нескольких сервисов одновременно, что усложняет миграцию и может повлечь дополнительные расходы. Стоимость перехода на российские CDN, по оценке отдельных участников рынка, может начинаться от 9 тыс. рублей в месяц. Особенно это актуально для малого бизнеса, использующего бесплатные тарифы Cloudflare. Также есть мнение, что в случае сбоев сайты могут терять до 30% трафика из-за ошибок подключения.